みなさんこんにちは、システム部でITセキュリティを担当しているかげです。

今回は、先月社内で行った標的型攻撃メール訓練について紹介します。

標的型攻撃メールとは?

標的型攻撃メールとは、不特定多数の対象にばらまかれる通常の迷惑メールとは異なり、対象の組織から重要な情報を盗むことなどを目的として、組織の担当者が業務に関係するメールだと信じて開封してしまうように巧妙に作り込まれたウイルス付きのメールのことです。

※引用:総務省「国民のための情報セキュリティサイト」企業組織の対策>標的型攻撃への対策より

当社でも、最近、実在の社員に成りすましたスパムメールを確認しています。 (メール内のリンクを踏ませるものではなく、詳細な情報をメールの返信で依頼するものでした。また、送信元への疑念を抱かせないように、「スマホから送信」という文言も入っていました) このようなリスクに備えるべく、訓練は大事だと考えています。

訓練の概要

今年は以下の要領で実施しました。

期間:6/21~28(6営業日)

対象:全パートナー約300名

言語:日本語/英語

標的型攻撃メール訓練で、準備したものは以下の通りです。(グループセキュリティ監査室の皆様、いつもありがとうございます!)

①訓練メールサンプル

②種明かしサイトサンプル

③テストメール送信

④訓練メール送信

⑤メールに記載したリンクから表示される種明かしサイト

⑥訓練結果レポート

当社は、海外オフィスもあり、英語のメールを日常的に送受信することがあるため、よくある、「英語のメールはあやしい」、という判断基準はそのまま使えません。そのため今年は、日本語と英語の両方で行うことにしました。

訓練メール作成

訓練メールその①(日本語)

Subject:【重要】パスワード変更のお願い

From表示名:[社員の名前]

From:[社員の会社メールアドレスの@前]@[Microsoftぽいドメイン]

Body:

“お疲れさまです。

[パスワード変更を促す内容]

[MicrosoftぽいURL]

よろしくお願いいたします。

★標的型攻撃メールを見分けるポイント

①メールアドレスが会社のアドレスではない

表示名やメールアドレスが会社のアドレスに似ていると、つい信用してしまいがちです。

社員の名前は、セキュリティ担当である私の名前にしたことで、よりそれっぽくなったと思います。

②リンクが偽装されている

リンクにカーソルを合わせると、メール本文のURLとは別のURLが表示され、URLが偽装されていることがわかります。

③身に覚えのない依頼

会社からの【要対応】の依頼っぽいけど、事前にそのようなメールがくる、というアナウンスがない。現在は、メールではなくチャットツールを利用している企業も多いかと思いますので、メール以外の方法で、確認をとるようにするのが良いです。

訓練メールその②(英語)

ChatGPTを利用して作ってみました。ちょっと長かったり、BtoC向けだったりしたので、なんどかプロンプトを変えながらやってみました。

Subject:【Important】Security Survey Response Required by 6/30, 19:00 JST

From表示名:[セキュリティチームぽい名前]

From:gmo_research@[セキュリティ関連のSaasぽいドメイン]

Body:

Dear all,

[期限内にアンケート回答するよう依頼する内容]

[GoogleFormぽいURL]

Thank you for your cooperation.

Best regards,

★標的型攻撃メールを見分けるポイント

①メールアドレスが会社のアドレスではない

海外オフィスの方は、私の名前を認知してない場合もあるので、会社のSecurity Teamから、という感じにしました。

アカウントの前が「gmo_research」になっていると、会社でSaasを利用してメールを出しているのかな?と、思ってしまうかなと思います。

②リンクが偽装されている

Google Formに偽装することで、よりアンケートと見誤ってしまいやすくなると思います。こちらも、カーソルを合わせると、メール文面と異なるリンクが表示されます。

③身に覚えのない依頼

こちらは日本語と同じです。

ChatGPTを活用した標的型攻撃メール例

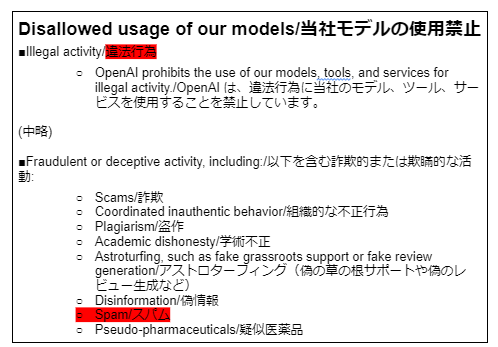

攻撃メールの文面の作成にChatGPTを利用し、上記以外でもいろんな文面を作成してみました。とても自然な文章で、アイデアもいいので、これはとても悪用されてしまうなと感じました。

ChatGPTの利用規約についてどうなっているか確認したところ、禁止事項に「違法行為」「スパム」と明記されていました。

とはいえ、文面作成や手法の開発にも、AIを活用した攻撃が増えることが予想されます。

引用元:https://openai.com/policies/usage-policies

種明かしサイト

次に種明かしサイト(メール内のリンク先で表示するコンテンツ)に表示する内容を作成しました。

うっかり、訓練メールに引っかかってしまった人たちに啓蒙するために、注意して欲しい内容を記載します。

最近社内で確認している攻撃型メールの情報や、標的型メールを受信した場合の対応も記載しています。

★不審なメールを見極めるポイント

・アイコンに顔写真が表示されていても、偽装の場合があり、要注意

→送信者名の偽装だけでなく、表示されるアイコンも、実在の社員の顔写真で偽装されていた例がありました。

・重要情報を返信等で送るよう依頼する

テストメール送信

日本語と英語のメールを、事前にテスト送信しました。

迷惑メールに分類されると、受信者が気づかず訓練にならないためです。

テストメールでは迷惑メールに分類されたので、メールサービスのホワイトリストに登録し、迷惑メールにならないことを確認します。

テストメールは、複数人に送信してもらい、人によって受信状況が異なっていないかどうかも確認しました。

訓練メール送信

訓練メールは、月曜の朝10時の始業時間に送信しました。 訓練をするということは、事前に周知していませんでした。

Slackで、情報システム担当や私宛てへ報告・問い合わせがあったほか、各部の上長が参加している情報セキュリティ関連のチャンネルに報告を頂いたり、いち早く部署内で共有して頂いたり、意識がすごく高まっていると感じました。

体感ですが、例年の3倍くらいだと思います。私の個人名だったので、乗っ取られたのでは?と不安をあおったようです。

・スパムメールなのか?

・訓練ですよね?

・スパムなので、注意喚起をしたほうがいい

・部内で、スパムなのでリンクを踏まないように共有しました

・かげさんのアカウントやられてるんじゃないか?

また、英語の訓練メールに反応して、普段やり取りのあまりない、海外オフィスの方が遠慮なく連絡をくれたのもよかったです。

日本語と英語を同時に送ったことで、両方のメールに同時に気が付いた方も多かったです。時間差で送ることで、両方見抜ける確率は落ちたかもしれません。

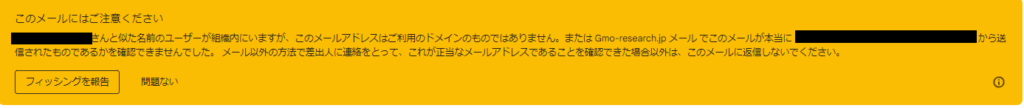

報告時に、Gmailの機能で、以下のアラートが表示がされているとの連絡をくれた人がいました。

当社はGmailを利用していますが、このようなアラートが表示されていれば、今回のような見抜くのが難しいメールに気づくことができ、とてもありがたいなと思いました。

ただし、このアラートは最初から全員にでていたものではなさそうで、数名フィッシング報告をしてくれたからかもしれません。

標的型メール訓練の結果

URLクリック率(全体)

今回は、訓練を事前に周知していませんでしたが、URLクリック率(全体)は4.2%とあまり高くなかったです。Slackでの連絡件数が計26件と、結構多かったことから、メールの内容から怪しいと判断した方が多かったようです。

URLクリック率(メールパターン別)

日本語と英語のメールで、大きな差はみられませんでした。

両方とも堪能な方も多く、日本語と英語を両方開いた方が25名中2名いました。

URLクリック率(部署別)

海外オフィスは、初めて訓練対象にしましたが、特に高いということはありませんでした。

業務委託のクリック率が少し高かったので、その方々に向けて教育を考えるのがよいとのことでした。

URLクリックタイミング

クリックは、ほぼ最初の30分以内に集中。

Slackでの連絡は、30分後から1時間以内が多かったです。ちょっと様子を見て問い合わせてくれた、ということかもしれません。

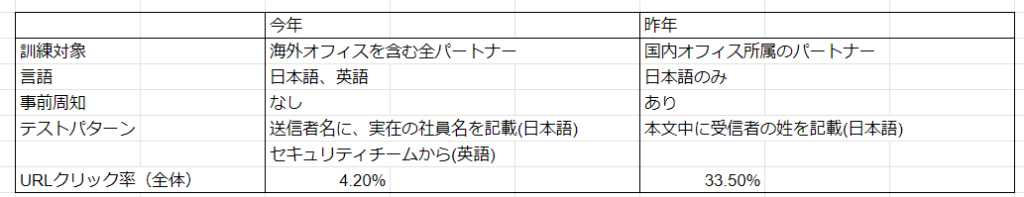

昨年との比較

昨年は、事前周知を行っていましたが、今年はおこないませんでした。ですが、昨年が33.5%、今年が4.2%で、昨年のほうが、かなりクリック率が高かったです。

要因ですが、本文中に、受信者名を含んでいたためと推測します。

昨年は、本文中に、受信者名を含む、複数回やりとりしたような内容としました。自分の名前が書いてあると、だまされてしまう確率が高いのかもしれません。

今年は、知ってる人から来た場合は、まず、その人に、本当に送ったか、聞いてみようという思考があったと思われます。

対策

今回の例については、下記の対策を周知しました。

受け取る予定のないメールについては、返信・リンククリック・ファイルダウンロードなどする前に、メール以外の手段(Slackなど)で、送信者などに、まず確認すること

感想

今年、初めて、この訓練を担当しました。

昨年の実施内容を含め、自分なりに新しいことを取り入れてみたりして、いい訓練ができたのではと思っています。

最後に、ご協力頂きました、グループセキュリティ監査室の皆様、ありがとうございました。